Ihre IT in guten Händen.

Professionelle IT-Dienstleistung in Rhein-Sieg-Kreis und Umgebung.

Cloud Services

Sie sind noch unsicher, ob Sie den Schritt in die Cloud wirklich wagen möchten? Wir zeigen Ihnen die Vor- und Nachteile auf und finden die für Sie passende Lösung.

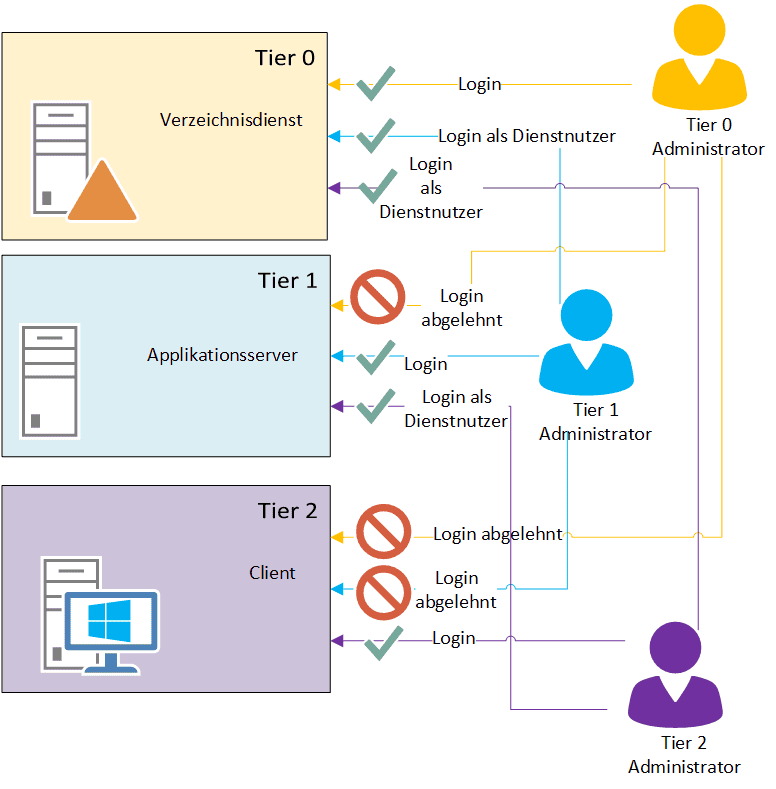

Infrastrukturberatung

Egal, ob Sie eine neue Serverinfrastruktur benötigen, professionelle Exchange Beratung suchen oder ein sauberes Backup Konzept wünschen, wir unterstützen Sie gerne.

IT-Betrieb

Sie haben keine eigene IT-Abteilung oder einen personellen Engpass? Wir behalten Ihre IT im Auge und sorgen für einen sauberen Betrieb.

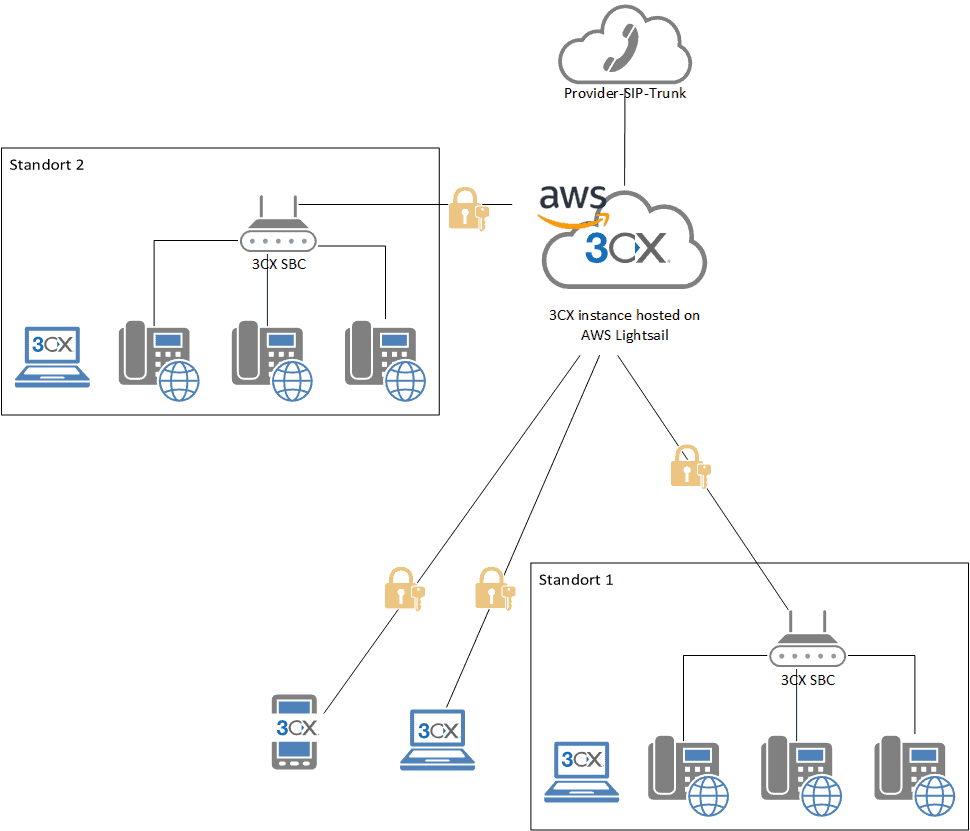

VoIP Telefonie

Sie möchten eine neue VoIP Telefonanlage des Herstellers 3CX betreiben? Wir begleiten Sie von der Idee bis zur Umsetzung.

Blog

Auf unserem Blog informieren wir regelmäßig über aktuelle Themen rund um das Thema IT.

Referenzen

Hier finden Sie einige Beispiele von Projekten, die wir bereits erfolgreich durchgeführt haben.

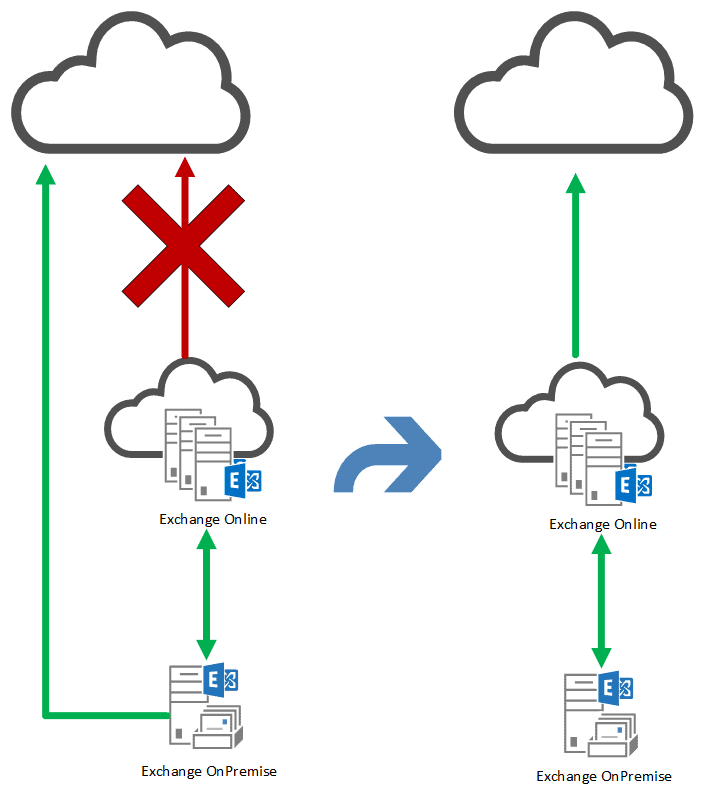

Supportende für Microsoft Exchange Server 2019 – Und nun?

Supportende für Microsoft Exchange Server 2019 – Und nun? Bekanntlich endet der Support für Microsoft Exchange Server 2019 im Oktober

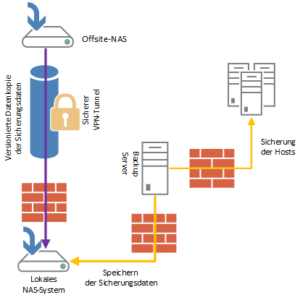

Einfaches Remote-Backup-Konzept für KMU

Einfaches Offsite-Backup-Konzept für KMU Ein valides Backup-Konzept ist für jede IT-Infrastruktur unabdingbar. Hat es früher gereicht irgendwo ein Tape-Laufwerk mit

Microsoft Windows 10 Supportende – Welche Schritte für das Upgrade auf Microsoft Windows 11?

Microsoft Windows 10 Supportende – Welche Schritte für das Upgrade auf Microsoft Windows 11? Im Oktober 2025 wird der Support

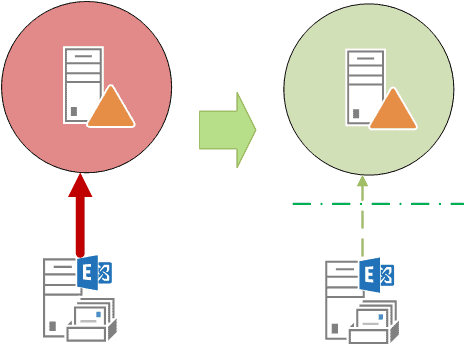

Exchange Server Monitoring Sensoren

Exchange Server Monitoring Sensoren Microsoft Exchange liefert durch die Managed Availability und diversen integrierten Tests bereits alle notwendigen Informationen für