Zum 01.Oktober 2022 wird Microsoft die Möglichkeit Standardauthentifizierung nutzen zu können, einstellen.

Bei den meisten unserer Kunden treffen wir häufig auf Smartphones, die heute immer (!) noch via ActiveSync und Standardauthentifizierung mit Exchange Online kommunizieren. Aber auch Workflows via EWS oder Ticketsysteme, die via IMAP Ihre E-Mails verarbeiten, sind häufig noch mit Standardauthentifizierung im Einsatz.

Warum wird Standardauthentifizierung alias „Legacy Authentication“ nun deaktiviert?

Der Grund ist simpel. Benutzername und Passwort sind heute kein ausreichender sicherer Faktor mehr.

Durch automatisierte Wörterbuchattacken, schwache Kennwortwahl der Anwender und durch inzwischen sehr zentral adressbierbare Dienste ist die Angriffsfläche sehr groß.

Oft werden via IMAP oder POP3 solche kompromittierten Postfächer der Anwender unbemerkt „heruntergeladen“ und anschließend für Social Engineering Attacken oder Phishing-Versuche wiederverwertet.

Die Begründung von Microsoft zur Abschaltung von Standardauthentifizierung findet sich hier: https://docs.microsoft.com/de-de/azure/active-directory/conditional-access/block-legacy-authentication

Die Lösung hierfür sind zusätzliche Faktoren für den Zugriff. Sichere Unternehmens-Endgeräte, die eben diesen Status mitteilen können und somit neben Benutzername und Passwort Zugriff auf die Unternehmensressourcen erhalten.

Dies lässt sich via Azure Hybrid Join oder Intune Konformitätsrichtlinien in Kombination mit dem bedingten Zugriff (Conditional Access) unter Azure einrichten. Als zusätzlicher sicherer Fallback eignet sich hier auch die Multifaktor-Authentifizierung.

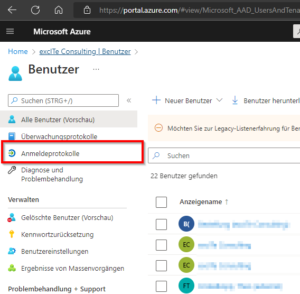

Legacy Authentication Zugriff im Tenant ermitteln

- Melden Sie sich mit einem Benutzer mit „Globalen Administrator“-Rechten an folgender URL an:

https://portal.azure.com

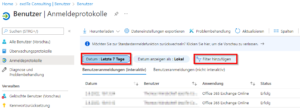

- Sofern im Tenant nicht mindestens ein Azure AD Premium P1-Plan vorliegt, können nur die letzten 7 Tage analysiert. Andernfalls 30 Tage.

Via Filter „Datum“ lässt sich der Zeitraum über „Benutzerdefiniertes Zeitintervall“ anpassen:

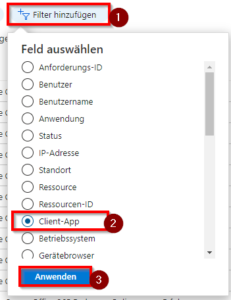

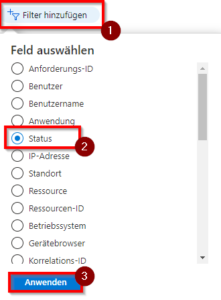

- Klicken Sie auf „Filter hinzufügen„.

Wählen Sie „Client-App“ und Klicken Sie auf „Anwenden“

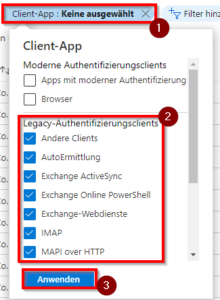

- Klicken Sie auf „Client App: Keine ausgewählt“ und Markieren Sie alle Clients unter „Legacy-Authentifizierungsclients“ (Achtung, die Liste ist länger; bitte Scrollen!).

Die folgenden Clients sollten nun ausgewählt sein: „Andere Clients“, „AutoErmittlung“, „Exchange ActiveSync“, „Exchange Online PowerShell“, „Exchange-Webdienste“,“ IMAP“, „MAPI over HTTP“, „Offlineadressbuch“, „Outlook Anywhere (RPC über HTTP)“, „POP“, „Reporting Web Services“, „SMTP“, „Universelles Outlook“.

Klicken Sie abschließend auf „Anwenden„:

- Klicken Sie auf „Filter hinzufügen„, wählen Sie „Status“ und Klicken Sie auf „Anwenden“

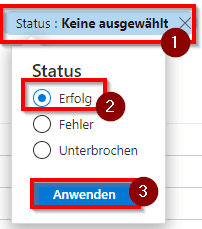

- Klicken Sie auf „Status: Keine ausgewählt„, wählen Sie „Erfolg“ und bestätigen Sie mit „Anwenden„.

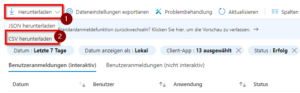

- Die nun zurückgegebene Liste enthält alle auf Basis von Standardauthentifizierung authentifizierten Anmeldevorgänge. Diese Laden Sie nun über „Herunterladen“ > „CSV“ herunter:

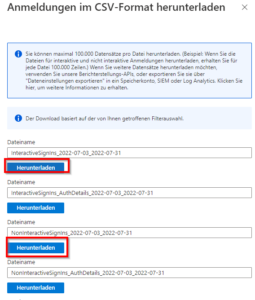

- Auf der rechten Seite wird Ihnen nun ein Downloaddialog angeboten.

Klicken Sie bei den Downloads mit den Dateinamenbeginn „InteractiveSignIns_“ und „NonInteractiveSignIns_“ (der Dateiname jeweils ohne AuthDetails) auf „Herunterladen„:

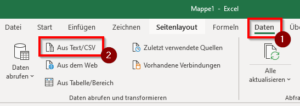

Hinweis: InteractiveSigIns beinhaltet die interaktiven Anmeldeereignisse, meist Benutzeranmeldungen durch Benutzer. NonInteractiveSignIns beinhaltet die nicht interaktiven Anmeldeereignisse, meist Anmeldungen durch Funktionsbenutzer (z. B. Backup-Software). - Um die Inhalte besser Auswerten zu können, Importieren Sie die CSV-Dateien nun in Excel. Hierzu öffnen Sie eine leere Excel-Arbeitsmappe und wählen im Ribbon „Daten“ > „Aus Text/CSV„.

- Hier dann eine der beiden zuvor heruntergeladenen CSV-Dateien auswählen. Es erscheint die Import-Maske von Excel. Hier wird im Regelfall nichts geändert, man klickt lediglich auf „Laden„.

Hinweis: Wird die CSV-Datei direkt in Excel geöffnet, erkennt Excel je nach Konfiguration die CSV-Datei nicht als solche. Hierdurch fehlen dann anschließend die Filtermöglichkeiten. - Über die Filter lässt sich die Excel-Tabelle anschließend hinsichtlich Benutzername, Anwendung, IP-Adresse, Betriebssystem und Client-App filtern.

Weiteres Vorgehen

Auf Basis der hier gewonnenen Daten lassen sich meist durch die Benutzernamen die Anwendungen oder Usecases ermitteln. Die Endanwender oder Fachabteilungen können dann jeweils adressiert werden und entsprechende Migrationen der Anmeldeprotokolle geplant werden. Im ersten Schritt sollten Conditional Access-Regeln etabliert werden, die grundsätzlich Legacy Authentication unterbinden mit Ausnahme der hier ermittelten Nutzer. Vorteil: Neue Angriffe auf dieses Anmeldeprotokoll werden abgewehrt, bestehende können vorerst weiterarbeiten. Sukzessive kann diese Opt-Out-Liste dann – nach erfolgter Umstellung der Anwendung / des Benutzers – geleert werden, sodass am Ende keine Benutzer mehr Legacy Authentication benutzen.

Wir haben in den letzten 2 – 3 Jahren viele Kunden interdisziplinär bei der Migration verschiedener Plattformen (Jira, WordPress-Kontaktformulare sowie branchenspezifische Fachanwendungen) begleitet und unterschiedliche Lösungen auch für nicht migrierbare Lösungen entwickelt. Gerne unterstützen wir auch Sie in diesem Prozess. Fragen Sie hierzu gerne via Kontaktformular oder Livechat.